З досвіду Лабораторії цифрової безпеки, у журналістів доволі часто є запит на цифрову безпеку, але вони не завжди знають, що ж саме хочуть захищати. Протягом року Цифролаба проводила моніторинг інцидентів, і наша статистика показує, що ж стається з акаунтами журналістів найчастіше:

- Фішинг (33,3% випадків).

- Скидання паролів (16,6% випадків).

- Повторне використання паролів (13,3% випадків).

- Перехоплення SMS для зламу месенджерів (6,6% випадків).

Решта випадків (30%) припадає на інші атаки, такі як DDoS-атаки, блокування профілів у фейсбуці, онлайн-банкінг, викрадення пристрою, соціальна інженерія, спроби зламу сайтів тощо.

Спеціально для Інституту масової інформації ми підготували дайджест найпоширеніших атак на журналістів у 2020-му та як від них можна захиститися.

1. Фішинг

Фішинг спрямований на те, щоб користувач видав шахраям щось важливе. Зазвичай це стосується важливих даних або грошей: дані для входу в обліковий запис або банківський акаунт, дані банківської картки, шкідливе програмне забезпечення, яке теж може збирати персональну інформацію тощо.

А також це одна з найпоширеніших атак у всьому світі. Тож не дивно, що журналісти найчастіше підпадають під цю атаку.

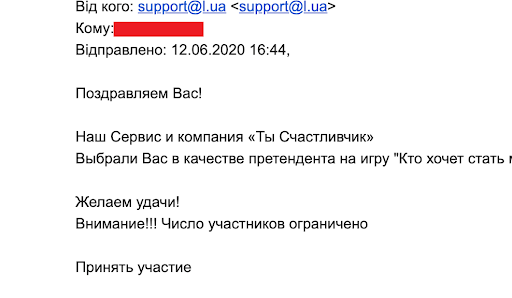

Зазвичай це комерційний фішинг, спрямований на те, щоб виманити в користувачів гроші, банківські дані або ж дані для входу в обліковий запис (щоб зібрати бази з даними і продати їх).

Таргетований фішинг спрямований на конкретних людей і здебільшого для того, щоб зламати саме їхні акаунти з важливою інформацією, – електронну пошту та фейсбук намагаються зафішити найчастіше.

Наприклад, у січні цього року ми спостерігали фішингову кампанію, спрямовану на громадських активістів, серед них був і журналіст одного з броварських медіа.

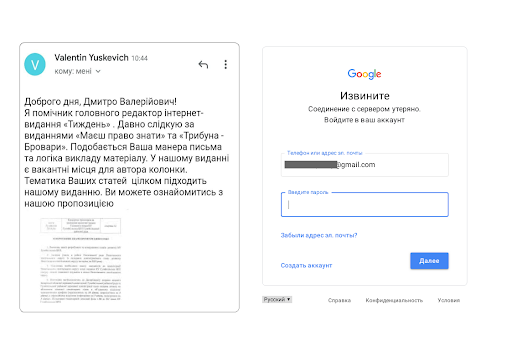

Він, наприклад, отримав листа з нібито пропозицією співпраці з інтернет-виданням “Тиждень”. Тобто зловмисники вивчили саме цього журналіста, де він працює, про що пише тощо, і написали текст, який цікавий саме йому.

У цьому разі картинка містила приховане посилання на фейкові фішингові сайти, що імітували логін-сторінки облікових записів Google та Ukrnet, а також трекер, що повідомляє про факт відкривання листів зловмиснику.

Як захиститися від фішингу?

Оскільки під час фішингу використовуються не так технічні, як психологічні засоби, то найкращий спосіб захиститися від фішингу:

- Не поспішати переходити за посиланням або завантажувати файли, якщо ви їх не очікуєте.

- З технічних засобів здебільшого допомагає встановлена двофакторна автентифікація. У деяких випадках зловмисники можуть попросити ввести й код від двофакторної або перехопити SMS (якщо її прив’язано до номера телефону), але в будь-якому разі встановлена двоетапна перевірка зменшує шанси зламу. Повністю від фішингу може захистити двофакторна з ключем безпеки, бо там немає коду, який можна ввести.

- Також варто попередити колег. Це може бути кампанія, спрямована не лише на вас, а й на ваше медіа.

- Якщо маєте сумніви, ви можете звернутися до Лабораторії цифрової безпеки. Ми працюємо з журналістами та активістами безкоштовно.

А якщо таки ввели дані, а потім зрозуміли, що це був фішинг?

- Змінити пароль та встановити двофакторну автентифікацію, якщо її немає.

- Попередити колег, адже їм можуть надсилати листи від вашого імені. Важливо не соромитися, адже мовчання може нашкодити й вашим колегам.

- Звернутися до Лабораторії цифрової безпеки.

2. Скидання пароля через пошту або номер телефону

Цей спосіб зламу постійно фігурує в нашому моніторингу атак на активістів та журналістів, адже їхні пошти часто є у відкритому доступі.

Оскільки користувачі постійно забувають паролі, більшість сервісів надає змогу його відновити через пошту або номер телефону.

Якщо до основної пошти стало звично встановлювати унікальний пароль та двофакторну автентифікацію, то про резервну або забувають, або не навіть не знають, що вона підімкнена до акаунту.

Вона використовується для того, щоб отримати доступ до акаунту, якщо ви втратили доступ до основної пошти.

У фейсбуці, наприклад, резервну пошту в налаштуваннях приховано. Також пошта, яку ви використовували раніше, переходить у резерв, а не видаляється повністю. Тож якщо ви 2014-го змінили стару пошту mail.ru, наприклад, на gmail, то через неї все одно можна зайти в акаунт, поки ви її не видалите.

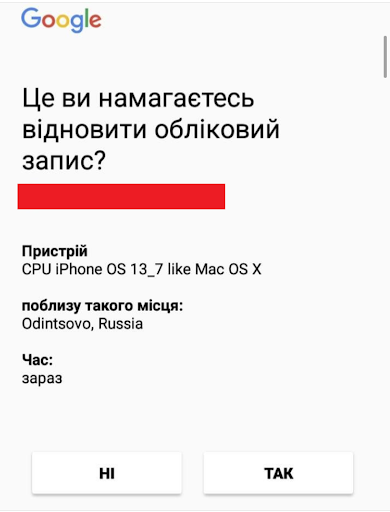

У деяких випадках (як на скріншоті) такі сервіси, як гугл чи фейсбук, надсилають сповіщення або блокують вхід, якщо ввійти намагаються з незвичного місця, пристрою тощо. Але на цю функцію не варто покладатися, адже вона не завжди спрацьовує.

Номер телефону

Скинути пароль можна також через номер телефону. Такі випадки трапляються значно рідше, але, оскільки журналісти підпадають під ризик перехоплення SMS, краще прибрати номери телефонів з важливих акаунтів, а також не встановлювати двофакторної автентифікації за номером телефону: ліпше використовувати генератор кодів або ключ безпеки.

Як захиститися від скидання пароля?

- Перевірте, яка резервна пошта під’єднана до акаунту, та видаліть її, якщо нею не користуєтесь. Як нову резервну пошту можна підімкнути пошту зі встановленою двофакторною автентифікацією.

- Встановіть двофакторну автентифікацію.

- Приберіть номер телефону.

3. Повторне використання пароля

Тема паролів досить непроста, тому що пов’язана з людською психікою. Ми любимо, щоб було просто, але запам’ятати -надцять різних наборів символів, що непов’язані між собою досить складно. Можна зрозуміти, чому “одним паролем” грішать журналісти й не тільки: один пароль ‒ це зручно.

Але це найгірше, що можна зробити з паролем. Злиті бази даних з даркнету перейшли в чат-боти та різні сервіси, де їх можна отримати безкоштовно або ж придбати за кілька доларів. Кількість різних сервісів для роботи чи розваг теж збільшується, якщо використовувати два-три паролі або навіть “різні” (але насправді дуже схожі) для них усіх ‒ ризики теж збільшуються.

Як захиститися?

Паролі ‒ це тема для окремої статті, але основні нюанси такі:

- Встановіть унікальні паролі на важливі акаунти (так, я відчуваю ваш біль). Знайдіть спосіб зберігання паролів, який для вас працюватиме, ‒ мнемонічні техніки, парольні фрази, парольні менеджери тощо.

- Встановіть двофакторну автентифікацію. Навіщо ж тоді “страждати” зі зберіганням -надцяти паролів? Без надійного пароля в нас все ще більше ризиків зламу, ніж з ним.

4. Перехоплення SMS

Найчастіше такий спосіб використовують для зламів месенджерів, особливо телеграму, адже для входу в більшість месенджерів з нового пристрою досить лише отримати SMS на зареєстрований номер телефону. Тому якщо зловмисник може перехоплювати SMS або зробити копію вашої SIM-карти, він може зайти у ваш акаунт.

У такий спосіб, наприклад, зламали телеграм журналістки “Наші гроші” Марини Ансіфрової.

Під час атаки на месенджери за допомогою перехоплення SMS захищає двофакторна автентифікація. У разі телеграму це означає, що вам треба встановити пароль. У WhatsApp або Signal ‒ це PIN-код. У Viber двофакторна автентифікація відсутня, тому краще не користуватися цим месенджером для обміну чутливою інформацією.

Як захиститися від перехоплення SMS у месенджерах?

Під час встановлення двофакторної для входу в месенджер на новому пристрої потрібно ввести як код із SMS, так і пароль чи PIN-код. Навіть якщо зловмисник перехопить SMS, не знаючи пароля або PIN-коду він не зможе увійти у ваш обліковий запис.

Також важливо додати резервну пошту. Тоді, якщо ви забудете пароль, на прив’язану пошту надійде код для скидання. Дуже важливо під’єднати пошту зі встановленою двофакторною автентифікацією.

Також цей спосіб можуть використовувати для скидання пароля або зламу двофакторної автентифікації, якщо вона налаштована за SMS, але для цього потрібно знати ще й пароль. Тому для зламу соцмереж або пошти такий спосіб працює в тандемі з фішингом, скиданням паролів або в разі повторного використання паролів, тож застосовується рідше.

Як захиститися від перехоплення SMS у соцмережах чи пошті?

- не встановлювати номера телефону як резервного способу скидання паролів;

- не встановлювати двофакторної авторизації за номером телефону.

Ці способи атак найчастіше стаються з журналістами, але це не означає, що інших інцидентів статися не може: тут ми перелічили найпоширеніші випадки, з якими до нас звертаються, а способи захисту – базові, які зменшать вразливість від цих та деяких інших атак. Також важливо захищати не лише ті акаунти, які найчастіше атакують, а й ті, де є важлива інформація, а також свої пристрої.

Детальні поради щодо налаштувань можна знайти на Як? Поради з цифрової безпеки.

Мар’яна Капранова, консультантка Лабораторії цифрової безпеки для Інституту Масової Інформації

Матеріал підготовлено за фінансової підтримки Швеції та Internews (проєкт Audience understanding and digital support). Думки, висловлені в цій публікації, відбивають виключно думку автора.